Contexte

Ces dernières années, la question de savoir s’il faut ou non traiter des données sensibles dans un environnement cloud en dehors de son propre périmètre a suscité de nombreuses discussions. Les motivations sont entre autres la réduction des coûts, la flexibilité et la facilité de gestion. L’opportunité de confier le traitement des données à un acteur externe dépend à la fois des mesures de sécurité du service cloud et de la sensibilité des données à traiter. Or, cette évaluation est complexe et manque souvent d’objectivité.

Le modèle

En collaboration avec la section Sécurité de l’information, l’équipe Smals Research a développé un modèle pour ses institutions membres permettant d’inventorier les aspects de sécurité des services cloud de manière fondée et objective et de les adapter aux besoins de l’institution membre. Pour une bonne interprétation des résultats du modèle, nous insistons pour qu’il soit fait appel aux conseillers/experts en sécurité informatique du secteur.

Le modèle a été scindé en deux volets :

Volet A – Service cloud

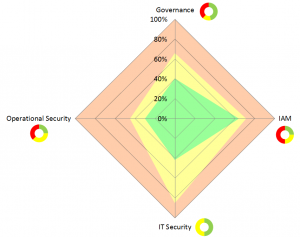

Le questionnaire “Security-assessment-cloud-service.xlsm” permet d’obtenir un aperçu du niveau de maturité de la sécurité d’un service cloud spécifique, sur la base d’une série de questions à choix multiples. Ces questions sont réparties en quatre dimensions (ou critères majeurs), à savoir la gouvernance, la gestion des identités et le contrôle des accès, la sécurité informatique et enfin la sécurité opérationnelle. Le résultat est clairement présenté dans un diagramme en radar, comme illustré dans la figure ci-contre, où chaque point cardinal correspond à une dimension.

Les diagrammes circulaires donnent une estimation, par dimension, de la conformité avec la politique de sécurité concernant les services de cloud computing publiée par la BCSS.

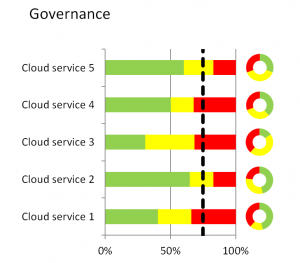

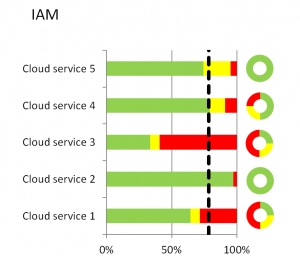

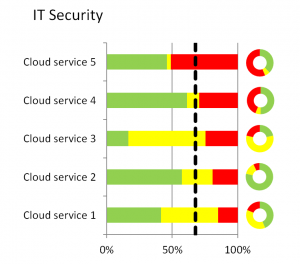

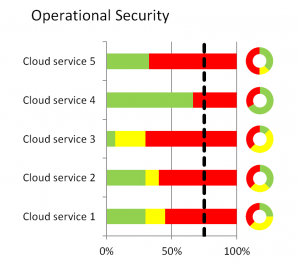

Les codes couleur sont les mêmes pour les diagrammes en radar et les diagrammes circulaires. La zone verte et la zone rouge représentent la mesure dans laquelle les questions ont respectivement reçu une réponse positive ou négative. La zone jaune indique le degré d’incertitude, ou le manque de transparence ; la zone jaune s’agrandit proportionnellement au nombre de questions qui n’ont pas reçu de réponse en raison d’un manque d’informations accessibles au public.

Volet B – Exigences de sécurité

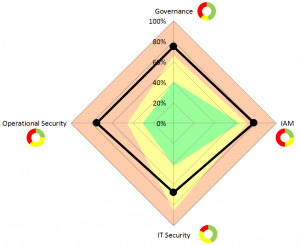

Sur la base du questionnaire du document “Client-guide-cloud-assessment.xlsm”, le niveau minimal de sécurité requis auquel le service cloud doit satisfaire pour un usage spécifique est estimé par dimension. Le volet B complète le diagramme en radar du volet A avec un rectangle noir. Il indique, par dimension, le niveau minimal de sécurité requis. Idéalement, les quatre coins de ce rectangle devraient se trouver dans la zone verte.

Enfin, le modèle permet de comparer objectivement plusieurs services cloud par dimension, en prenant comme référence le niveau minimal de sécurité requis du volet B. Ceci est illustré dans la figure ci-dessous, dans laquelle 5 services cloud sont comparés. La ligne noire correspond au niveau minimal de sécurité requis.

Comment utiliser le modèle?

Volet A

Le volet A du modèle est destiné à être principalement utilisé par les conseillers et experts en sécurité qui auront un rôle d’évaluateur. La procédure d’utilisation du volet A est la suivante.

- Lorsqu’un évaluateur est intéressé par un service cloud, il remplit le questionnaire “Security-assessment-cloud-service.xlsm”.

- Une fois le questionnaire rempli, l’évaluateur peut utiliser ses résultats directement (en analyse unique ou bien en combinaison avec le volet B).

Volet B

Le volet B du modèle est destiné à être utilisé par toute personne désirant utiliser un service cloud et se demandant si ce dernier satisfait ses besoins et exigences de sécurité. Il serait souhaitable que cette personne (appelée client par la suite) ait quelques connaissances basiques de sécurité informatique. La procédure d’utilisation du volet B est la suivante.

- Le client souhaitant transférer des données vers un service cloud remplit le questionnaire “Client-guide-cloud-assessment.xlsm”.

- Ensuite le client choisit les services cloud analysés via le volet A (évalués par un expert en sécurité) qu’il souhaiterait utiliser, et copie leurs résultats dans le questionnaire “Client-guide-cloud-assessment.xlsm”.

- Le client obtient alors une comparaison de ses besoins et exigences avec les services cloud choisis. Le résultat final aide le client à:

- éliminer certains services non compatibles,

- sélectionner des candidats potentiels.

- Le client peut alors se tourner vers son conseiller/expert en sécurité, et lui demander de valider le meilleur service.