In de cloud is alles goedkoper, sneller, veiliger, beter. De cloud is de toekomst en de toekomst is in de cloud. Zoals wel vaker gebeurt, smoorde de euforie van de hype elk kritisch geluid. In een eerder artikel schreef ik over de impact op de burgers. Dit artikel gaat in op de impact voor bedrijven en overheden wat betreft de confidentialiteit en in mindere mate de beschikbaarheid van gevoelige gegevens.

Proliferatie & Exfiltratie

Zowel ondernemingen als overheidsdiensten hebben moeite om om te gaan met de relatief recente situatie waarbij de werknemers en delen van het (overheids-)bedrijf zonder toelating gebruik maken van allerlei diensten in de publieke cloud voor professionele doeleinden. Denken we maar aan het massaal gebruik van file sync & share oplossingen zoals Dropbox. Het CERN publiceerde bijvoorbeeld cijfers waaruit bleek dat er dagelijks 4500 verschillende IP-adressen naar Dropbox connecteren.

Maar naast Dropbox is er ook Box, OneDrive, Google Drive, etc. En om alles nog erger te maken zijn er nog andere types diensten in de publieke cloud die “illegaal” gebruikt worden door uw werknemers. Denken we maar aan maildiensten zoals Gmail voor particulieren en Hotmail. Dergelijke maildiensten worden vaak door werknemers gebruikt om even snel gegevens voor hen vanaf het hele internet toegankelijk te maken.

Het bedrijf of de overheidsdienst heeft er dan ook vaak geen flauw benul meer van

- waar overal ter wereld haar gevoelige data gekopieerd staan (geografische fragmentering),

- welke set cloud service providers daarvoor gebruikt wordt (proliferatie diensten),

- welke personen toegang hebben tot deze gegevens.

Laat ons even ingaan op dit laatste aspect. Zelfs een toegewijde medewerker, we noemen hem gemakshalve Vladimir, gebruikt zonder toelating een dergelijke dienst. Vladimir heeft helaas niet steeds de hoogste vorm van security awareness en zal uit gemakzucht/efficiëntieredenen/werkdruk dan ook niet het sterkste paswoord kiezen om de bedrijfsgegevens in de cloud te beschermen. Of misschien is Vladimir zich er niet eens van bewust dat hij gevoelige gegevens in de publieke cloud plaatst of dat dit een probleem vormt. Wanneer een hacker het paswoord van Vladimir te weten komt, kan deze zich dus zonder probleem een lange tijd onopgemerkt toegang verschaffen tot bedrijfsdata. De impact hiervan is des te erger gezien Vladimir gebruikmaakt van automatische synchronisatie zodat de meest recente versie van elk van zijn documenten quasi onmiddellijk in de publieke cloud terechtkomt.

Het noodlot slaat toe voor onze toegewijde medewerker Vladimir en in het kader van de besparingen wordt hij ontslagen. Is dit zijn dank voor jarenlange hondstrouwe dienst? Hij besluit wraak te nemen… Hoewel Vladimir geen toegang meer heeft tot de bedrijfsinfrastructuur, heeft hij nog steeds toegang tot heel wat gevoelige bedrijfsgegevens in de cloud… Dit opent deuren naar zowel de onderwereld als naar de concurrentie. Of smijt hij de gegevens toch maar gewoon op straat? De volgende morgen leest de CEO in de krant dat confidentiële gegevens van haar bedrijf door Jan en alleman te downloaden zijn… Naast de directe financiële impact is er ook een enorme imagoschade. De aandelen kelderen…

Maar Vladimir had nog andere collega’s die op een gelijkaardige manier van publieke clouddiensten gebruik maken. Ook collega Korneel gebruikte automatische synchronisatie, zodat hij steeds een kopie van zijn gegevens in de cloud heeft. You never know…. Maar onbekenden hebben ook toegang gekregen tot de account van Korneel. Ze hebben via de webinterface van de dienst malware geüpload naar de account van Korneel, die vervolgens dankzij het synchronizatieproces op de bedrijfs-PC van Korneel gedownload werd.

Na een grondige scan naar aanleiding van het incident met Vladimir wordt malware gevonden op de PC van Korneel. Het blijkt de mogelijkheid te bezitten om data naar buitenlandse servers te sturen. Doordat de malware gebruik maakte van encryptie heeft het bedrijf geen enkel idee welke gegevens er zo gestolen zijn. Via de logs kan ze enkel vaststellen dat er inderdaad ettelijke gigabytes aan data gestolen is. De incidenten worden uitgebreid belicht in de media. Het bedrijf is genoodzaakt de boeken te sluiten.

Samengevat kan het gebruik van publieke clouddiensten het risico op dataexfiltratie aanzienlijk vergroten. In bovenstaand scenario werden verschillende vormen van dataexfiltratie gebruikt.

Buitenlandse Spionage

Overheden maar ook bedrijven zijn zeer geïnteresseerd in datgene waar de concurrent mee bezig is. Dit gaat doorgaans om zaken van economisch of militair belang. Dat dit niet enkel iets is uit de koude oorlogsperiode bleek nog na de onthullingen vorig jaar door Snowden, waaruit zou blijken dat onder meer de Duitse Bondskanselier Merkel afgeluisterd werd. Een paar jaar terug was er ook nog het ECHELON schandaal, waarbij volgens de geruchten de Verenigde Staten via de vergaarde informatie contracten van Europese bedrijven konden afsnoepen. Er zijn daarnaast nog tal van andere voorbeelden te geven van (vermoedelijk) overheidsgestuurde cyberspionage.

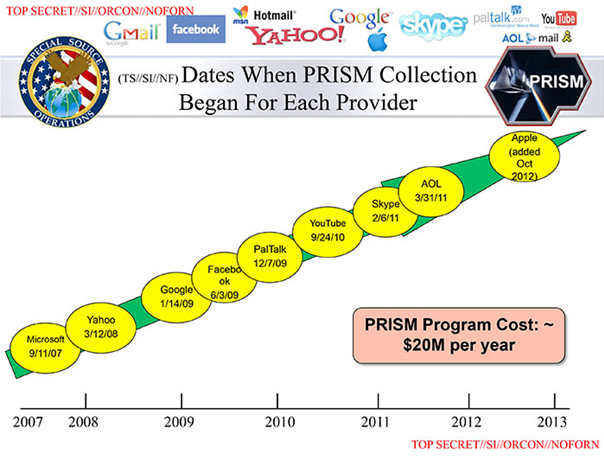

Via het PRISM-programma kreeg de Amerikaanse geheime inlichtingendienst NSA toegang tot gegevens in datacenters van onder meer Microsoft, Facebook, Apple, Google (zie onderstaande figuuur), terwijl de Britse zus van de NSA, genaamd GCHQ, toegang had tot de datacommunicatie op bepaalde belangrijke glasvezelkabels.

Dus ook al heeft het (overheids)bedrijf perfect waterdichte securitymaatregelen getroffen, waarbij er een eveneens perfecte security awareness heerst bij het personeel, dan nog zijn er onzichtbare maar toch zeer massieve lekken mogelijk wanneer met externen gecommuniceerd wordt of wanneer het door een cloud-dienst opgeslagen is.

Zowel de cloud service providers als hun overheden trachten uiteraard potentiële klanten gerust te stellen.

Individuele cloud spelers publiceren hun veiligheidsmaatregelen. Maar hoe weten we wat er echt onder de motorkap gebeurt? In een audit-rapport zullen wij alvast niets lezen over toegang door de staatsveiligheid. Verder bouwen de grote (Amerikaanse) cloudspelers datacenters in Europa om haar Europse markt gerust te stellen. Los van het feit dat we geen garantie hebben dat de data niet naar elders op de planeet doorgestuurd wordt, vallen deze bedrijven nog steeds onder de Amerikaanse jurisdictie (lees: de Patriot Act), waardoor ze gedwongen kunnen worden persoonsgegevens aan de Amerikaanse autoriteiten te bezorgen. Dit is natuurlijk een doorn in het oog voor deze bedrijven, gezien het resulteert in een grotere terughoudendheid om van haar diensten gebruik te maken. Microsoft startte daarom een juridische strijd tegen de Amerikaanse overheden om data in haar datacenter in Dublin niet af te hoeven geven. Ze werd daarbij gesteund door onder meer Apple, Verizon en Cisco. Toch oordeelde de rechtbank vorige maand dat Microsoft geen gelijk had.

Overheden trachten weliswaar de publieke opinie en het buitenland te sussen. Helaas kan aan de oprechtheid van deze uitspraken getwijfeld worden, en daar is met de recente spionageschandalen en juridische uitspraken des te meer reden toe.

De macht van de cloud provider

Een dienst in de publieke cloud is vaak goedkoper, garandeert hoge uptimes alsook een hoge graad van security en je beschikt steeds over de meest recente versie, en dat alles aan lage kosten. Maar tegelijkertijd is het ook een dienst waar je minder vat op hebt vergeleken met on-premise installaties. Dit manifesteert zich op verschillende vlakken:

- De publieke cloud is niet transparant. We weten niet steeds wat er technisch onder de moterkap gebeurt en wie er exact toegang tot de gegevens heeft. En dit kan wel eens tot onaangename verrassingen leiden. De cloud dienst Code Spaces pakte bijvoorbeeld tot voor kort uit met haar full recovery plan, maar dat bleek toch niet zo waterdicht te zijn als beloofd. Hackers waren erin geslaagd de virtuele machines en data die door Amazon gehost werden te verwijderen. Code Spaces moest haar activiteiten noodgewongen staken. Veel data zijn verloren. De klanten van de dienst hebben pech…. Dergelijke shut-downs zijn natuurlijk des te dramatischer naarmate de cloud-dienst meer geïntegreerd is met andere diensten die het eigen bedrijf gebruikt.

- Natuurlijk kan het één en ander contractueel vastgelegd worden, maar we hebben weet van een contractclausule – die stelde dat data de EU niet mag verlaten – unilateraal door de cloud provider gewijzigd werd. Policies lijken dus soms zomaar en te allen tijde wijzigbaar door de cloud provider. Wanneer dit juridisch aangevochten wordt, staat er wel een leger advocaten gereed.

- Bovendien veranderen cloud-diensten constant. Zo kan de user-interface van de ene dag op de andere zonder voorafgaande waarschuwing veranderen, wat uiteraard weer aanpassingspijnen met zich meebrengt. Erger is het wanneer bepaalde functionaliteiten of API’s (waar andere applicaties dan weer gebruik van maken) veranderen of zelfs verdwijnen. We krijgen dan wel een boodschap dat we ons maar moeten aanpassen tegen een door de cloud provider gedicteerde datum.

Een aantal populaire softwarepakketten die traditioneel volledig on-premise (server of PC) geïnstalleerd werden evolueren nu richting de publieke cloud, waarbij de on-premise versie minder of zelfs helemaal niet meer ondersteund dreigt te worden. Denken we maar aan het softwarepakket Adobe Creative Suite, dat uitgedoofd is en vervangen werd door Adobe Creative Cloud, wat volledig in de publieke cloud draait. Wil je je gevoelige gegevens bewerken met een actuele versie van het toonaangevende grafische pakket, dan ben je verplicht dit in de publieke cloud te doen. Maar ook Microsoft lijkt in eenzelfde richting te evolueren met haar SharePoint, waarbij het onduidelijk is of ze SharePoint on-premise op termijn nog zal aanbieden. Ook voor haar office toepassingen propageert Microsoft vooral sterk haar publieke cloud oplossing (Office 365). Bedrijven die van dergelijke diensten gebruik willen (blijven) maken riskeren dus de keuze om hun gevoelige gegevens al dan niet intern te houden te verliezen.

De cloud is een logische stap in een het proces van economische schaalvergroting, waarbij er slechts enkele enorm grote spelers overblijven die m.b.v. extreem doorgedreven schaalvoordelen alle concurrentie uitschakelen. Daarmee slagen ze er in hun eigen macht te consolideren en in toenemende mate de spelregels te bepalen, wat niet altijd in het voordeel van de klant is.

Conclusie

Deze tekst ging uitsluitend in op een aantal negatieve aspecten van de publieke cloud met betrekking tot gevoelige data. Dit neemt uiteraard niet weg dat er ook heel wat positieve aspecten aan het cloud gebeuren zijn. Toch worden maar al te vaak de negatieve onderbelicht of, sterker nog, gewoon onder de mat geveegd. Het blijft dan ook de verantwoordelijkheid van het (overheids)bedrijf om telkens goed de afweging te maken tussen het kostenvoordeel enerzijds en risico anderzijds.

Dit artikel is deels gebaseerd op de infosessie “Gevoelige Overheidsdata en de Cloud” die gegeven werd op 3 april 2014. De integrale presentatie kunt u hieronder bekijken. De presentatie met de bijhorende demofilmpjes zijn hier te downloaden.

Leave a Reply