Publications

-

Er zit een hacker in mijn diepvries!

Als er rond één term een hype was het laatste jaar, dan was het wel het “Internet of Things”, kortweg IoT. Dit “internet der dingen” uit zich in allerhande alledaagse en steeds meer persoonlijke toestellen die zich kunnen verbinden aan het internet of netwerk, en met elkaar kunnen praten. Endat is niet zonder risico. Intelligente

-

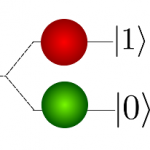

Het quantum aan de macht? – deel 2

Waar we in een vorige post hebben gezien waar de fundamenten van quantum computing liggen en wat de theoretische mogelijkheden zijn, dan gaan we nu eens kijken hoe het op het vlak van technische realisaties is gesteld. Misschien toch nog eens kort het belangrijkste herhalen: Qubits (quantum bits) zijn superpositie van twee toestanden. Ze stellen

-

Het quantum aan de macht?

Af en toe lezen we in de pers iets over experimenten met ‘qubits’ en het gebruik van quantummechanica in het uitwisselen van cryptografische sleutels. Deze reeks blogposts heeft tot doel om de achterliggende concepten wat duidelijker te maken en vooral aan te geven wat je nu eigenlijk kan en niet kan met quantummechanica in de

-

Doorzoek je interne websites met Nutch

In een grotere organisatie heb je wel meerdere teams die een eigen website/wiki hebben naast het klassieke intranet. Vaak is dit niet geïntegreerd, terwijl dit een interessante bron van informatie kan zijn. Zoekmachines zijn de methode bij uitstek om disparate bronnen samen te brengen en doorzoekbaar te maken zonder alle sites samen te brengen op

-

Privileged Account Management (PAM)

De laatste jaren duiken steeds meer verhalen op in de pers van bedrijven waar al dan niet bewust gegevens verloren zijn gegaan of systemen gesaboteerd werden. Ondanks dat deze verhalen sterk gemediatiseerd worden door security vendors zit er een grond van waarheid in. Heel wat gebruikers beschikken buiten hun standaardrechten op systemen soms ook over

-

Security Information & Event Management (SIEM) – Privileged Account Management (PAM)

IT-infrastructuren worden complexer en dynamischer, de cyberaanvallen gesofisticeerder en de aanvallers professioneler. Zowel interne als externe aanvallen vormen een bedreiging. In een moderne IT-infrastructuur van een bedrijf worden vandaag de dag al snel miljoenen security gerelateerde logs door honderden of meer devices gegenereerd, potentieel vanaf verschillende geografisch verspreide locaties. Typisch zijn er op een dag

-

Ga veilig om met uw geprivilegieerde accounts

Er gaat geen dag voorbij of we lezen wel ergens in de pers een bericht over het verlies van confidentiële gegevens, computerinbraken of gesaboteerde systemen. Ondanks dat deze verhalen sterk gemediatiseerd worden door security vendors zit er een grond van waarheid in. Een standaard IT-systeem blijft op vele vlakke kwetsbaar voor zowel externe als interne

-

Splunk 4.3 – Event and log analysis tool

Splunk is een handige tool om een zicht te krijgen op logdata en bepaalde gedragingen die men wenst te verklaren. Splunk est un outil pratique permettant d’avoir une vue sur des données log et sur certains comportements que l’on souhaite expliquer.

Keywords:

analytics Artificial intelligence big data blockchain BPM chatbot cloud computing cost cutting cryptography data center data quality EDA egov Event GIS governance Information management Machine Learning Managing IT costs methodology Mobile Natural Language Processing Open Source Privacy Productivity Security social software design software engineering standards