Research blog

-

La Sécurité Des Réseaux Wi-Fi – Aspects Cryptographiques

Les réseaux Wi-Fi font partie de notre quotidien. Ils permettent l’échange de données sans fil sur un réseau informatique. Qu’ils soient utilisés à des fins privées ou professionnelles, il est indispensable de les sécuriser pour protéger l’accès au réseau et la confidentialité des données transmises. Le grand public semble désormais en avoir pris conscience : en

-

De Beveiliging Van Wi-Fi-netwerken – Cryptografische Aspecten

Wi-Fi-netwerken maken deel uit van ons dagelijks leven. Ze zorgen voor de draadloze uitwisseling van gegevens op een informaticanetwerk. Of ze nu gebruikt worden voor privé- of werkdoeleinden, het is noodzakelijk dat ze beveiligd worden om de netwerktoegang en de vertrouwelijkheid van de verstuurde gegevens te beschermen. Het grote publiek lijkt zich daar nu van

-

WinTask v3.9 – Windows automation et Web automation

WinTask is een software voor de automatisering van taken onder Windows. Het gebruik van een dergelijke tool heeft tot doel de betrouwbaarheid en productiviteit van repetitieve taken te verhogen. WinTask est un logiciel d’automatisation des tâches sous Windows. L’utilisation d’un tel outil vise à augmenter la fiabilité et la productivité des tâches répétitives.

-

AlienVault 3.1 – Security Information & Event Management (SIEM)

AlienVault est un précieux outil qui est parvenu à intégrer proprement de nombreux logiciels open source existants (Nessus, Snort, Nagios…) dans un outil SIEM (Security Informaton & Event Management) proposant des tableaux de bord assez synoptiques. S’il ne peut pas se mesurer aux meilleurs produits SIEM, il s’avère néanmoins intéressant pour une première prise de

-

Outils de elearning : qu’est-ce ?

Ce post ne vise pas à donner un avis mais simplement à décrire les fonctionnalités principales d’un outil de e-learning. 1. Introduction : qu’est-ce qu’un outil de e-learning ? Un outil de e-learning est un logiciel permettant de piloter les enseignements à distance. Il permet aux apprenants d’accéder à des supports de formation multimédia en ligne, et

-

MobileIron 4.5 – Mobile Device Management (MDM) software

MobileIron is een prima oplossing voor Mobile Device Management (MDM) die de belangrijkste mobiele platformen ondersteunt en wordt gebruikt door Smals voor het beheer van haar mobiele toestellen. MobileIron est une excellente solution de Mobile Device Management (MDM) qui supporte les principales plateformes mobiles et que Smals utilise pour gérer ses appareils mobiles.

-

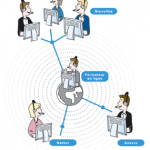

Security Information & Event Management (SIEM)

De IT-gerelateerde veiligheidsrisico’s voor bedrijven en overheidsinstellingen kennen een stijgende trend. Er bestaan verschillende – vaak complementaire – methoden om hiermee om te gaan. Dit rapport focust op SIEM (Security Information and Event Management), waarbij veiligheidsgerelateerde logs naar een centraal systeem gestuurd worden voor analyse om security threats te detecteren. Een belangrijk aspect hierbij is

-

SSL Pulse – Survey of the SSL Implementation of the Most Popular Web Sites

SSL Pulse is een website die specifiek dient om de praktische veiligheid van SSL-implementaties te evalueren. SSL Pulse geeft enerzijds een globaal overzicht van de veiligheid van de SSL-implementatie op de meest populaire sites en biedt anderzijds de mogelijkheid om een specifieke site te testen. De site is zeer gebruiksvriendelijk. SSL Pulse est un site

-

10 bonnes pratiques pour lancer un projet de document management

La mise en place d’un système de « document & records management » est un projet et un investissement important pour une organisation. Il est donc essentiel que le lancement d’un tel projet soit bien préparé, sans quoi le projet sera soit un échec soit rencontrera des difficultés difficiles à gérer qui pénaliseront le projet pendant plusieurs

-

L’importance de la taille des clés en cryptographie

La plupart des algorithmes de cryptographie utilisent des clés : c’est le cas des algorithmes de chiffrement symétrique (comme AES) ou asymétrique (comme RSA), de signature digitale, des MACs… Un paramètre important lors d’une implémentation est le choix de la taille de ces clés. Ce choix affecte tout d’abord la sécurité. Plus une clé est longue,

Keywords:

analytics Artificial intelligence big data blockchain BPM chatbot cloud computing cost cutting cryptography data center data quality development EDA egov Event GIS Information management Machine Learning Managing IT costs methodology Mobile Natural Language Processing Open Source Privacy Productivity Security social software design software engineering standards