Security

-

Gedragsbiometrie als basis voor impliciete authenticatie?

We doen het meerdere malen per dag onbewust: een persoon herkennen. We doen dat niet alleen op basis van zijn of haar fysieke kenmerken, maar ook op basis van het gedrag van die persoon, zoals de manier van bewegen of de manier van praten. Een combinatie van dergelijke factoren samen doet ons telkens (onbewust) besluiten dat

-

La problématique du “batch signing”

Dans le monde électronique actuel, il est difficile d’imaginer des transactions sécurisées où aucun adversaire ou attaquant ne vienne les perturber. Le scénario réaliste est le cas typique d’un message électronique envoyé entre un émetteur et un receveur. Ce message va passer par tout un tas de routeurs dont certains seront contrôlés par des personnes malintentionnées.

-

Data Centric IT met REST

Over REST hebben we het al vaak gehad op deze blog, maar zelden hebben we het gehad over het ware voordeel van dit acroniem: meer nog dan een technologie, is het een architecturaal principe voor het web en voor samenwerkende computersystemen: één dat de data centraal stelt.

-

Keyless Signature Infrastructure (KSI) – Een alternatief op PKI voor digitale handtekeningen?

Een public key infrastructure, of kortweg PKI, wordt algemeen gezien als de enige manier om digitale handtekeningen te plaatsen. Toch heeft Estland al acht jaar een alternatief dat luistert naar de naam Keyless Signature Infrastructure, of kortweg KSI. Hoe werkt het en wat zijn de voor- en nadelen? We beginnen dit artikel met de voorwaarden

-

Elektronische handtekening: opportuniteiten en hinderpalen

Inleiding Al een hele tijd beschikt elke Belg over de mogelijkheid om een elektronische handtekening te zetten op basis van de eID. Die handtekening heeft dezelfde waarde als een handgeschreven handtekening, maar heeft een aantal voordelen. Zo zijn elektronisch getekende documenten gemakkelijker te distribueren; ze moeten niet geprint, gekopieerd, gescand en met de post verstuurd worden.

-

Blockchain, het kloppend hart van Bitcoin

Bitcoin is de eerste gedistribueerde cryptocurrency, of anders gezegd, de eerste munteenheid die voor financiële transacties dankzij cryptografie geen nood heeft aan centrale partijen, zoals traditioneel de banken. Het kloppend hart van het in 2009 gelanceerde Bitcoin is de blockchain, zeg maar een gedistribueerde database waarin alle financiële Bitcoin-transacties geregistreerd worden. Werking Het Bitcoin systeem

-

Escroqueries à la carte bancaire

Aujourd’hui objet incontournable comme moyen de paiement, la carte bancaire est sujette depuis des années à tout type d’attaques et escroqueries diverses. Nous allons expliquer dans ce blog les principales et plus marquantes. La YesCard : le début des fraudes La première fraude connue sur les cartes bancaires est la YesCard, une fausse carte bancaire française

-

Cryptographie et Cloud Computing – État de l’Art

Impossible de nier les avantages du cloud : réduction des coûts, plus grande évolutivité, meilleure mobilité, déploiement plus rapide et mises à niveau instantanées, pour ne citer qu’eux. Cependant, les risques de sécurité constituent toujours le principal frein à l’adoption du cloud par les organisations et entreprises. L’objectif de cette research note est de présenter les

-

Biometrie: eindelijk gedaan met paswoorden onthouden?

Inleiding Al geruime tijd is er sprake van biometrie om toestellen en gegevens te beveiligen. Sedert de lancering van Apple Touch ID gaat veel aandacht naar vingerafdrukken. Maar ook andere vormen van biometrie zijn mogelijk: stemherkenning, gezichtsherkenning, iriskenmerken, netvliespatroon en zelfs aderpatroon en hartslag. Meer en meer duiken berichten op van biometrische oplossingen die ons

-

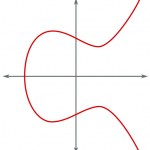

Elliptic Curve Cryptography for dummies 2: en pratique pour la cryptographie

Dans un précédent article, nous avons introduit la cryptographie sur courbe elliptique (Elliptic Curve Cryptography (ECC) en anglais), l’aspect d’une courbe elliptique, et en quoi l’ECDLP est le fondement de la sécurité de l’ECC. Ici, nous allons voir comment l’ECC fonctionne en pratique. Encore une fois, je remercie par avance les experts dans le domaine qui comprendront

Keywords:

analytics Artificial intelligence big data blockchain BPM chatbot cloud computing cost cutting cryptography data center data quality EDA egov Event GIS governance Information management Machine Learning Managing IT costs methodology Mobile Natural Language Processing Open Source Privacy Productivity Security social software design software engineering standards