Security

-

Staan Uw Bedrijfsgegevens in een Onweerscloud?

In de cloud is alles goedkoper, sneller, veiliger, beter. De cloud is de toekomst en de toekomst is in de cloud. Zoals wel vaker gebeurt, smoorde de euforie van de hype elk kritisch geluid. In een eerder artikel schreef ik over de impact op de burgers. Dit artikel gaat in op de impact voor bedrijven

-

Pourquoi les “password managers” ne sont pas si sûrs qu’on le pense

Ces dernières années ont vu naître une multitude d’applications et services web, que ce soit les réseaux sociaux, emails, messageries instantanées ou encore home banking. Pour s’y connecter, ces services choisissent généralement l’authentification simple login/password où l’identifiant ou login de l’utilisateur est prédéterminé (p.ex. les initiales de son nom ou son email), et où l’utilisateur doit

-

De FIDO Alliance: Geen vertrouwen meer in het paswoord

Inleiding Er gaan meer en meer stemmen op om iets te doen aan de problemen die het gebruik van paswoorden ons bezorgen. Met de regelmaat van de klok belanden er paswoorden op straat. Dat doet ons telkens weer inzien dat er alternatieven moeten gezocht worden. De inherente nadelen van paswoorden zijn ondertussen welbekend: We kiezen

-

Met de Broker in de Aanval tegen de Cloud-Anarchie

Cloud-Anarchie & Spaghettiarchitectuur Zowel ondernemingen als overheidsdiensten hebben moeite om om te gaan met de relatief recente situatie waarbij de werknemers en delen van het (overheids)bedrijf zonder toelating gebruik maken van allerlei diensten in de publieke cloud voor professionele doeleinden. Op het eerste zicht is een dergelijke oplossing snel en goedkoop, maar toch krijgen we

-

Gevoelige Overheidsdata en de Cloud

Deze infosessie gaat na hoe overheden met de realiteit van cloud computing om kunnen gaan. Daarbij worden drie pistes verkend: Cette séance d’info a pour but d’examiner comment les autorités peuvent faire face à la réalité du cloud computing. Trois pistes sont ici explorées : Presentation Annexes

-

Mobile Device Management

Une solution de Mobile Device Management (MDM) nous permet d’imposer des règles de sécurité sur les smartphones et tablettes ainsi que d’offrir un accès sécurisé aux données d’entreprise comme la messagerie électronique, le calendrier et le répertoire des contacts. Une solution MDM peut être mise en place non seulement pour les appareils qui sont la

-

Mobile Device Management

Een Mobile Device Management (MDM) oplossing laat toe om veiligheidsregels af te dwingen op smartphones en tablets en om een beveiligde toegang te bieden tot bedrijfsgegevens zoals email, kalender en contacten. Een MDM-oplossing kan niet alleen ingezet worden voor toestellen die eigendom zijn van de organisatie, maar ook voor privé-toestellen van medewerkers in een BYOD-context

-

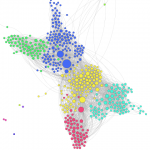

Advanced Persistent Threats – Etat de l’Art

Depuis quelques années, le monde de la sécurité informatique doit faire face à un nouveau type de cyber-attaques très sophistiquées appelé APT, sigle pour « Advanced Persistent Threats ». Au vu des préjudices que peuvent causer les APT, tout organisme et entreprise doit se tenir au courant de cette récente problématique. L’objectif de cette research note est

-

Social engineering : watch out because there is no patch for human stupidity

Depuis quelques années, la communauté d’experts en sécurité informatique a officialisé un nouveau type d’attaques très tendance : les Advanced Persistent Threats (APT). Cette terminologie fait référence aux techniques et méthodologies qui peuvent être utilisées par un groupe d’individus pour perpétrer une attaque de longue durée sur une cible bien définie. Ainsi une APT vise à

Keywords:

analytics Artificial intelligence big data blockchain BPM chatbot cloud computing cost cutting cryptography data center data quality EDA egov Event GIS governance Information management Machine Learning Managing IT costs methodology Mobile Natural Language Processing Open Source Privacy Productivity Security social software design software engineering standards