Security

-

Er zit een hacker in mijn diepvries!

Als er rond één term een hype was het laatste jaar, dan was het wel het “Internet of Things”, kortweg IoT. Dit “internet der dingen” uit zich in allerhande alledaagse en steeds meer persoonlijke toestellen die zich kunnen verbinden aan het internet of netwerk, en met elkaar kunnen praten. Endat is niet zonder risico. Intelligente

-

Hoe het Britse ministerie van Defensie omgaat met Persoonsgegevens

In een vorige artikel werd toegelicht hoe de G-Cloud in de UK omgaat met gevoelige gegevens. Dit artikel bekijkt hoe het Britse ministerie van defensie (MOD) omgaat met persoonsgegevens, of correcter, hoe haar industriële partners er moeten mee omgaan. Het publiek beschikbare Industry Security Notice 2010/01 geeft enig inzicht. Een industriële partner moet hier op

-

Le b.a.-ba de la RFID

Souvent référencée comme la nouvelle tendance, l’identification par radiofréquence (RFID) est une technologie sans contact qui permet d’identifier et/ou d’authentifier à distance et sans contact visuel des transpondeurs, communément appelés « tags » ou « étiquettes ». Utilisée pour la première fois durant la Seconde Guerre Mondiale, on la retrouve aujourd’hui dans de nombreuses applications

-

Het ABC van RFID

Radiofrequentie-identificatie (RFID) wordt vaak bestempeld als een nieuwe trend. RFID is een contactloze technologie waarmee op afstand en zonder visueel contact transponders, in het algemeen “tags” genoemd, geïdentificeerd en/of geauthenticeerd kunnen worden. Deze technologie werd voor het eerst gebruikt tijdens de Tweede Wereldoorlog, en wordt vandaag gebruikt voor tal van toepassingen zoals bij het openbaar

-

Hoe de G-Cloud (VK) omgaat met Gevoelige Gegevens

Inleiding Het Verenigd Koninkrijk bouwt zijn G-Cloud uit. Ondernemingen kunnen er hun diensten in een centrale catalogus laten opnemen, waardoor de publieke (overheids) diensten makkelijker de weg vinden naar cloud-diensten. Deze tekst gaat in op de G-cloud en bespreekt daarbij hoe omgegaan wordt met gevoelige gegevens. G-Cloud: Stand van zaken De G-cloud werd in februari

-

Cloud-Strategieën bij Buitenlandse overheden – Update

De cloud eist een steeds prominentere rol op in het IT-landschap. Er kan relatief snel gebruik van gemaakt worden, biedt een ongekende flexibiliteit en dit tegen lage prijzen. Voor overheden stelt zich dan de vraag welke houding aan te nemen tegenover het gebruik van de cloud. Vooral met betrekking tot gevoelige gegevens kan dit vraagtekens

-

Cloud-Strategieën bij Buitenlandse overheden

De cloud eist een steeds prominentere rol op in het IT-landschap. Er kan relatief snel gebruik van gemaakt worden, biedt een ongekende flexibiliteit en dit tegen lage prijzen. Voor overheden stelt zich dan de vraag welke houding aan te nemen tegenover het gebruik van de cloud. Vooral met betrekking tot gevoelige gegevens kan dit vraagtekens

-

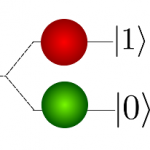

Het quantum aan de macht? – deel 2

Waar we in een vorige post hebben gezien waar de fundamenten van quantum computing liggen en wat de theoretische mogelijkheden zijn, dan gaan we nu eens kijken hoe het op het vlak van technische realisaties is gesteld. Misschien toch nog eens kort het belangrijkste herhalen: Qubits (quantum bits) zijn superpositie van twee toestanden. Ze stellen

-

Het quantum aan de macht?

Af en toe lezen we in de pers iets over experimenten met ‘qubits’ en het gebruik van quantummechanica in het uitwisselen van cryptografische sleutels. Deze reeks blogposts heeft tot doel om de achterliggende concepten wat duidelijker te maken en vooral aan te geven wat je nu eigenlijk kan en niet kan met quantummechanica in de

-

Archivage des bases de données – Analyse du marché

Venant de finaliser une étude sur l’archivage des bases de données avec un collègue, nous avons mené un examen du marché via l’examen de quatre solutions existantes. Nous les avons confrontées à notre définition de l’archivage et aux différentes caractéristiques identifiées comme importantes pour ce type de solution. Pour mener cette étude, nous sommes partis

Keywords:

analytics Artificial intelligence big data blockchain BPM chatbot cloud computing cost cutting cryptography data center data quality EDA egov Event GIS governance Information management Machine Learning Managing IT costs methodology Mobile Natural Language Processing Open Source Privacy Productivity Security social software design software engineering standards