Blog post

-

Le functional analyst : un rôle complémentaire au business analyst

Ce blog est la deuxième partie d’une réflexion sur les raisons d’être du business analyst, et sur la distinction à opérer entre les rôles de business analyst et de functional analyst. La première partie se concentrait sur le business analyst. La présente se concentre sur le functional analyst. Nous avons insister sur le fait que

-

Hoe discussiëren over een processchema met een groep?

Wie al een aantal complexe processchema’s heeft uitgetekend heeft vast al hetzelfde probleem meegemaakt: Hoe bespreek je tijdens een vergadering met een groot aantal deelnemers een dergelijk schema? Tijdens de toelichting van het schema door de analist is het voor de aanwezigen vaak niet eenvoudig om te volgen. Zeker niet als men even werd afgeleid.

-

“Datamining zorgt voor ongelijke behandeling en reduceert controleurs tot aapjes”: een reactie

Een artikel in DeMorgen kopt: “Slimme software herleidt belastingcontroleurs ‘tot aapjes’”, en daaronder: “Digitale selectie zorgt voor ongelijke behandeling belastingplichtigen”. We begrijpen uit het artikel dat Financiën zich voor haar controles nu voor 80% baseert op risicoprofielen die door datamining naar voren worden geschoven, en dat dit tot grote frustratie leidt bij inspecteurs en controleurs.

-

Processchema’s: Hou het simpel!

In de praktijk wordt voor het uittekenen van processen nagenoeg steeds gebruik gemaakt van de standaard BPMN (Business Process Model and Notation). Deze standaard bevat een aantal elementen die zowel voor business als voor technische users intuïtief zeer duidelijk zijn. Onder meer het simpele feit van het horizontaal plaatsen van swimlanes in een schema in

-

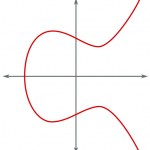

Elliptic Curve Cryptography for dummies 1: introduction

La cryptographie sur courbes elliptiques, ou Elliptic Curve Cryptography (ECC) en anglais, est un des plus puissants types de cryptographie utilisée aujourd’hui. On retrouve cette technologie dans de nombreux exemples du quotidien, tels que dans le protocole HTTPS d’un grand nombre de sites web ou dans certaines cartes d’identité (p.ex. pour la méthode de signature

-

Le business analyst : un rôle à ne pas sous-estimer

Si la nécessité de la fonction d’analyste fonctionnel (functional analyst) est universellement reconnue dans la sphère IT, la fonction de business analyst est plus méconnue et la distinction entre les deux fonctions souvent mal comprise. Je vais tenter ici de la clarifier. Bien entendu, dans le cadre d’un blog, je ne peux que survoler le sujet. La vision dégagée

-

I’m dreaming of a digital Xmas

Pour clôturer 2014 en beauté, une fois n’est pas coutume, Smals Research a interviewé un invité de marque auquel on ne peut pas échapper durant ces fêtes de fin d’année : le Père Noël. Smals Research : Père Noël, bonjour ! Nous savons que vous êtes débordé durant cette période critique de l’année. Donc merci de nous recevoir

Keywords:

analytics Artificial intelligence big data blockchain BPM chatbot cloud computing cost cutting cryptography data center data quality EDA egov Event GIS governance Information management Machine Learning Managing IT costs methodology Mobile Natural Language Processing Open Source Privacy Productivity Security social software design software engineering standards