Research blog

-

Citizen Engagement – Burgerinitiatieven & de rol van overheid en IT

Burgerparticipatie of citizen engagement is een brede term die gedefinieerd wordt als individuele of collectieve acties door burgers om zaken van algemeen belang te identificeren en aan te pakken. Dit kan onder meer gaan over cultuur, ontspanning, milieu, versterking van het sociale weefsel, verbetering van het publieke domein, economie en democratie. Dit document heeft als

-

Hoe discussiëren over een processchema met een groep?

Wie al een aantal complexe processchema’s heeft uitgetekend heeft vast al hetzelfde probleem meegemaakt: Hoe bespreek je tijdens een vergadering met een groot aantal deelnemers een dergelijk schema? Tijdens de toelichting van het schema door de analist is het voor de aanwezigen vaak niet eenvoudig om te volgen. Zeker niet als men even werd afgeleid.

-

Strong Mobile Authentication

Nu de overheid meer en meer mobiele toepassingen wil aanbieden en het veelal om gevoelige (persoonsgebonden) gegevens gaat, stelt zich de vraag naar een adequate beveiliging. Sterke authenticatie voor e-governmenttoepassingen op pc’s en laptops gebeurt vandaag hoofdzakelijk via de eID. Aangezien de eID slechts beperkt compatibel is met smartphones en tablets hebben we op mobiele

-

“Datamining zorgt voor ongelijke behandeling en reduceert controleurs tot aapjes”: een reactie

Een artikel in DeMorgen kopt: “Slimme software herleidt belastingcontroleurs ‘tot aapjes’”, en daaronder: “Digitale selectie zorgt voor ongelijke behandeling belastingplichtigen”. We begrijpen uit het artikel dat Financiën zich voor haar controles nu voor 80% baseert op risicoprofielen die door datamining naar voren worden geschoven, en dat dit tot grote frustratie leidt bij inspecteurs en controleurs.

-

Zetes Sipiro M – Mobiele eID kaartlezer

De Sipiro M laat toe om vanop een iPad of iPhone aan te melden in webtoepassingen die beveiligd zijn met eID. Een dergelijke oplossing op basis van een externe mobiele kaartlezer en specifieke browser-app lijkt vooral nuttig in een bedrijfscontext voor medewerkers die frequent willen aanmelden in eID-toepassingen op een mobiel toestel. Le Sipiro M

-

Processchema’s: Hou het simpel!

In de praktijk wordt voor het uittekenen van processen nagenoeg steeds gebruik gemaakt van de standaard BPMN (Business Process Model and Notation). Deze standaard bevat een aantal elementen die zowel voor business als voor technische users intuïtief zeer duidelijk zijn. Onder meer het simpele feit van het horizontaal plaatsen van swimlanes in een schema in

-

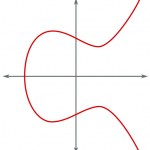

Elliptic Curve Cryptography for dummies 1: introduction

La cryptographie sur courbes elliptiques, ou Elliptic Curve Cryptography (ECC) en anglais, est un des plus puissants types de cryptographie utilisée aujourd’hui. On retrouve cette technologie dans de nombreux exemples du quotidien, tels que dans le protocole HTTPS d’un grand nombre de sites web ou dans certaines cartes d’identité (p.ex. pour la méthode de signature

Keywords:

analytics Artificial intelligence big data blockchain BPM chatbot cloud computing cost cutting cryptography data center data quality development EDA egov Event GIS Information management Machine Learning Managing IT costs methodology Mobile Natural Language Processing Open Source Privacy Productivity Security social software design software engineering standards